分类

标签

排序

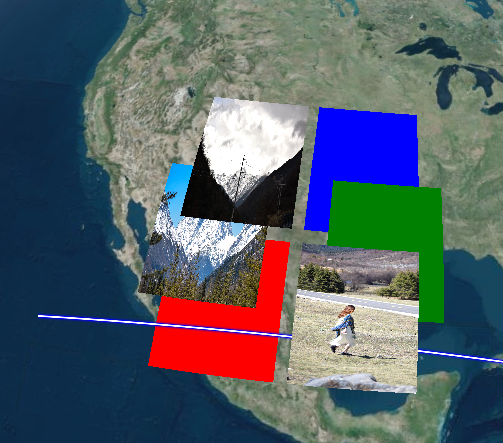

Cesium 案例(一) Z-Indexing Geometry

使用官方github包,部分解释来源于Viewer - Cesium Documentation Cesium.Ion.defaultAccessToken = "token"; constviewer = newCesium.Viewer("cesiumContain

管理软件开发三分钟入门

利用蓝点通用管理系统,可自定义各种管理功能,三分钟入门,快速搭建各种数据管理/流程审批/信息发布等功能,部署到云服务器,可随时随地用电脑或手机操作。支持自定义表单、流程、版式及图表/...

1.1 Metasploit 工具简介

Metasploit 简称(MSF)是一款流行的开源渗透测试框架,由`Rapid7`公司开发,可以帮助安全和IT专业人士识别安全性问题,验证漏洞的缓解措施,并管理专家驱动的安全性进行评估,提供真正的安全风...

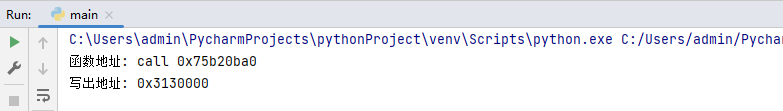

4.5 x64dbg 探索钩子劫持技术

钩子劫持技术是计算机编程中的一种技术,它们可以让开发者拦截系统函数或应用程序函数的调用,并在函数调用前或调用后执行自定义代码,钩子劫持技术通常用于病毒和恶意软件,也可以让开发者扩展...

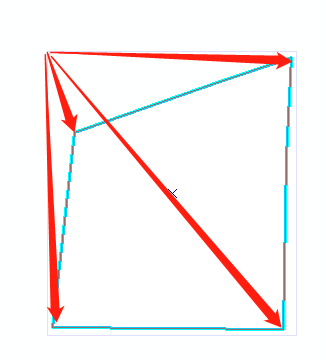

SQ工具|4|宗地节点重排|西北点起始点

在要求图斑的起始点为西北节点时,可使用该工具完成对要素节点的处理 此工具的西北点定义为:以目标要素的外包矩的左上点为基准,距离此基准点最近的点定义为西北点,设为起始点 方式一: 打开...

线上服务器磁盘爆了,如何快速处理?

### 分享技术,用心生活 有一天突然收到预警短信,显示是服务器磁盘占用100% 心里一想这事大了,得赶紧处理啊!深一吸口气默念:问题不大,小事小事~ 不过,线上遇到这情况,还是挺令人头大的!...

常用的 http 状态码有哪些?

在我们进行网页,网址的访问过程中,http,https 都是我们主要使用到的协议,在使用这协议的时候,对于他的协助状态,我们是需要完全正确理解,从而才有可能更好的理解这套协议的初衷。

IT团队如何引领企业走向创造价值的新途径?

随着疫情结束带来的经济回暖,我们无疑已做好了更充分的准备。信息技术使许多企业能够在关门歇业的情况下继续运营,以防止大规模集会并强制执行社会隔离。得益于信息技术支持团队,许多企业能够...

卓豪AD域-为IT管理员出力!

如果您的企业有微软AD域的话,有管理员表示,在微软AD域环境中,IT管理员可能会遇到以下难题: 1、无法进行大批量的增删改查,手动配置用户及其属性既耗时费力,又容易出错。 2、无法把一些日常...